Huangjk博客

7terorr 私信

开心最重要

关注的人:0

粉丝:0

写作

关注

最新文章

计算机基础算法篇(二)—— 对称加密算法

##对称加密算法

在对称加密算法中,数据发信方将明文(原始数据)和加密密钥一起经过特殊加密算法处理后,使其变成复杂的加密密文发送出去。收信方收到密文后,若想解读原文,则需要使用加密用过的密钥及相同算法的逆算法对密文进行解密,才能使其恢复成可读明文。在对称加密算法中,使用的密钥只有一个,发收信双方都使用这个密钥对数据进行加密和解密,这就要求解密方事先必须知道加密密钥。

##常

97

网络安全基础篇(一)—— 常见名词解释1

##信息安全领域,渗透测试,漏扫,加固,逆向分别指什么

**渗透测试(Penetration Testing)**:渗透测试是一种针对计算机系统、网络或应用程序的安全评估方法。通过模拟攻击者的行为,渗透测试专家试图利用系统的漏洞或弱点来获取未经授权的访问权限,以评估系统的安全性,并提供改进建议。

**漏洞扫描(Vulnerability Scanning)**:漏洞扫描是通过自动化工具检测计算机

71

商务那些事(一)

##公共采购方式

公共采购一般包含以下几种方式:

**公开招标**:这是最常用的一种采购方式,通过发布公告,邀请所有潜在的供应商参加竞争。招标人从应答人中择优选择中标(成交)供应商。这种方式的优势在于具有公开性和竞争性,可以降低采购成本,提高采购效率。

**邀请招标**:也称为有限竞争,这种方式不是对所有供应商开放,而是邀请少数特定的供应商参加竞争。这种方式的优点是节约

58

最热文章

C语言float型、double型转16进制

**C语言**中,对于浮点类型的数据采用**单精度**类型(float)和**双精度**类型(double)来存储,float数据占用32bit,double数据占用64bit,float存储遵从的是IEEE R32.24 ,而double存储遵从的是R64.53。

无论是单精度还是双精度在存储中都分为三个部分:

1、符号位(Sign) :0代表正,1代表为负;

2、指数位(Exponent

188

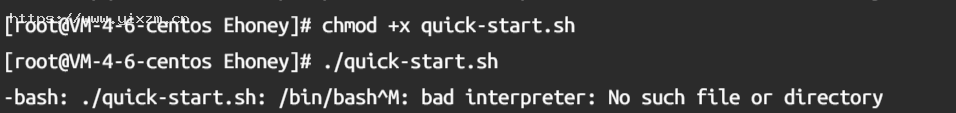

bash^M: bad interpreter: No such file or directory问题

# bash^M: bad interpreter: No such file or directory问题

问题:

我在Windows下完成的“quick-start.sh”文件,上传到linux服务器后执行赋权命令

`chmod +x quick-start.s

129

计算机基础算法篇(二)—— 对称加密算法

##对称加密算法

在对称加密算法中,数据发信方将明文(原始数据)和加密密钥一起经过特殊加密算法处理后,使其变成复杂的加密密文发送出去。收信方收到密文后,若想解读原文,则需要使用加密用过的密钥及相同算法的逆算法对密文进行解密,才能使其恢复成可读明文。在对称加密算法中,使用的密钥只有一个,发收信双方都使用这个密钥对数据进行加密和解密,这就要求解密方事先必须知道加密密钥。

##常

97

计算机基础语言篇(三)—— C语言与C++的区别

##区别

**C语言**和**C++**都是通用编程语言,以下是一些主要的区别:

1. **面向对象编程:**

- C语言是一种过程式编程语言,不支持面向对象编程(OOP)。

- C++是一种混合式编程语言,支持过程式编程和面向对象编程。C++在C的基础上添加了类和对象的概念,允许使用封装、继承和多态等OOP特性。

2. **类和对象:**

- C语言中

81

计算机基础算法篇(一)—— 冒泡排序

##原理

对数组进行遍历,每次对相邻两个进行比较大小,若大的数值在前面则交换位置(升序),完成一趟遍历后数组中最大的数值到了数组的末尾位置,再对前面n-1个数值进行相同的遍历,一共完成n-1次遍历就实现了排序完成,时间复杂度是O(n^2),空间复杂度O(1)。

##代码实现

###C语言

```C

#include

void bubble_sort(int arr[],

76

Huangjk博客

Huangjk博客